La sécurisation des échanges administratifs dématérialisés par l'utilisation du certificat électronique

Le certificat électronique, dont l'utilisation dans les téléservices publics a pour but de sécuriser les télétransmissions, est créé par une infrastructure de gestion de clés publiques. L'élaboration du certificat électronique se fonde sur les normativités juridique et technique.

L'ordonnance n° 2005-1516 du 8 décembre 2005, prise sur le fondement de la loi de simplification du droit du 9 décembre 2004, prévoit ainsi l'élaboration d'un référentiel général de sécurité (RGS). Ce référentiel doit fixer « les règles que doivent respecter les fonctions des systèmes d'information contribuant à la sécurité des informations échangées par voie électronique telles que les fonctions d'identification, de signature électronique, de confidentialité et d'horodatage »

. Les travaux du RGS s'appuient sur des normes ou des recommandations techniques, ainsi que sur la version 2.1 de la Politique de référencement intersectorielle de sécurité (PRIS) qui est un document référent. La version 1.0 du RGS a été entérinée par un arrêté du Premier ministre du 6 mai 2010.

Attention :

Reprenant la définition de la directive européenne de 1999, le décret du 30 mars 2001 définit le certificat électronique comme « un document sous forme électronique attestant du lien entre les données de vérification de signature électronique et un signataire »

.

Afin de prouver ce lien, le certificat -qui est un bloc de données- contient plusieurs parties : une paire de clés asymétriques servant au chiffrement des données échangées afin d'en conserver l'intégrité ; des informations sur le porteur de cette paire de clés comme son nom ; et la signature électronique qui permet la création de l'authentification. Le certificat a donc deux utilisations majeures :

l'authentification au moyen d'une signature électronique,

l'intégrité et la confidentialité des données grâce à leur chiffrement.

1. L'authentification au moyen d'une signature électronique

La signature électronique permet d'authentifier son auteur et, corrélativement, sa non répudiation. Utilisée dans un premier temps pour favoriser le commerce en ligne, la signature électronique trouve des applications dans les téléservices publics. Encadrée par des normes juridiques et techniques, elle est utilisée dans le but de favoriser la confiance des usagers. L'emploi de la signature électronique au sein des téléservices publics est explicitement prévu par l'article 8 de l'ordonnance n° 2005-1516 : « Les actes des autorités administratives peuvent faire l'objet d'une signature électronique. Celle-ci n'est valablement apposée que par l'usage d'un procédé, conforme aux règles du référentiel général de sécurité mentionné au I de l'article 9, qui permette l'identification du signataire, garantisse le lien de la signature avec l'acte auquel elle s'attache et assure l'intégrité de cet acte »

.

Ce texte est une consécration légale de l'utilisation de ce type de procédé par l'administration. Le RGS préconise pour l'administration électronique, l'utilisation du format de signature XAdEs défini, notamment, par le W3C et l'IETF.

Attention :

L'administration utilise la signature électronique pour sécuriser les échanges internes et externes.

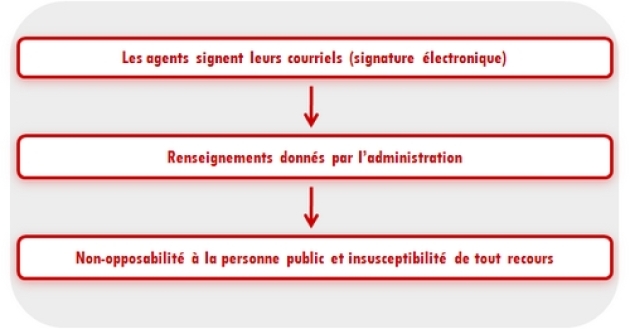

Cet outil est ainsi utilisé par les agents pour signer leurs courriels, dont certains sont à destination des usagers. Ce ne sont pas des décisions administratives, mais des renseignements donnés par l'administration. Il en découle leur non-opposabilité à la personne publique, et l'insusceptibilité de tout recours à leur encontre.

Afin de permettre le développement des téléservices publics, le gouvernement souhaite favoriser la confiance des usagers dans ce type de prestations. Dans cette optique, le niveau de sécurité d'une téléprocédure administrative doit être, sinon supérieur, du moins égal à celui qui est offert lors d'un échange sous forme papier. Les moyens cryptographiques ne doivent cependant pas être employés d'une manière irréfléchie, avec le seul prétexte d'offrir une sécurité maximale.

Attention :

C'est pourquoi la CNIL indique que la signature électronique « est indispensable là où un impératif d'authentification s'impose dans le souci de la confidentialité des données et pour éviter toute usurpation d'identité »

.

Cette idée est reprise par le principe de sécurité graduée.

2. L'intégrité et la confidentialité des données au moyen de leur chiffrement

Important :

L'intégrité est la qualité d'une chose « qui a toutes ses parties, qui n'a pas subi d'altération »

.

Cela signifie que les données échangées lors de dématérialisations ne doivent pas subir d'altération accidentelle ou intentionnelle. La confidentialité implique que les données échangées ne soient connues que des seules personnes qu'elles concernent.

Le moyen pour parvenir à ces deux objectifs de sécurité est le recours à la notion de chiffrement des données qui trouve sa pleine application dans les téléservices publics.

Attention :

L'encadrement du chiffrement des données se fonde sur les textes législatifs et réglementaires concernant la cryptographie.

Le système de chiffrement retenu est celui des clés asymétriques. Le chiffrement des données étant le corollaire de la signature électronique, il n'est pas étonnant de trouver le même type d'encadrement normatif.

Remarque :

Il faut remarquer une nouvelle fois l'influence de la CNIL en matière de sécurité informatique des téléservices publics. La Commission considère que la libéralisation de la cryptologie est un point positif pour les administrés qui peuvent de la sorte bénéficier de produits de sécurité sûrs et performants. Le principe de confiance implique donc l'application d'un procédé de chiffrement « fort »

, c'est-à-dire d'un chiffrement dont la clé est d'une longueur jugée suffisante; spécialement quand le téléservice public est obligatoire, ou lorsque les données collectées sont sensibles. En se prononçant sur la légalité d'un traitement de données personnelles mis en œuvre par l'administration, la Commission affirme son attachement à un système de chiffrement fort.