Introduction

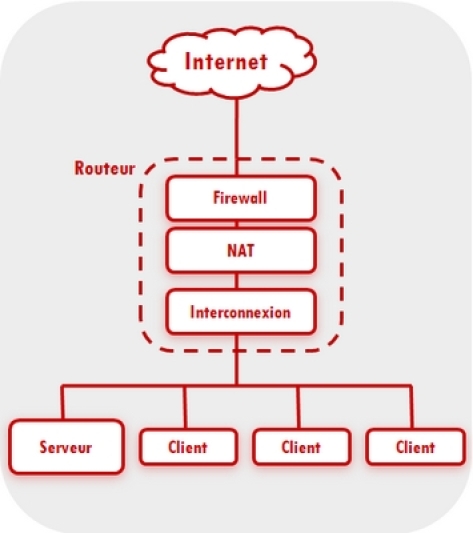

Il est utile pour une meilleure appréhension de la sécurisation des réseaux de rappeler schématiquement les deux configurations réseau les plus courantes.

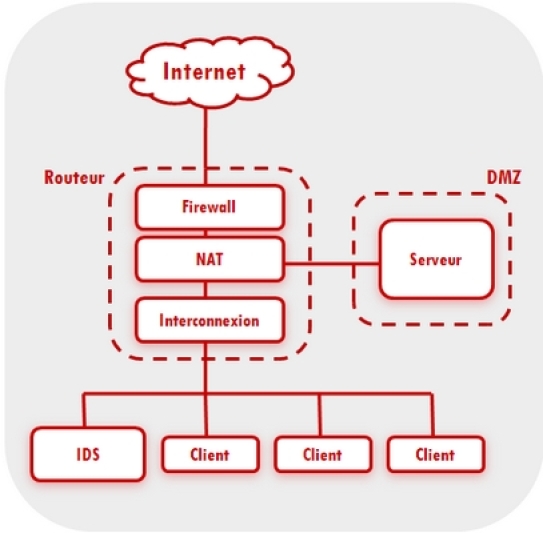

La première configuration est presque commune à tous les foyers et petites et moyennes entreprise. La seconde configuration est plus dépouillée que la première au niveau sécurité en mettant en œuvre une zone démilitarisée (DMZ) et un système de détection d'intrusion (IDS). Le système NAT installé généralement sur les routeurs permet de relier un réseau local au réseau Internet en gérant une table de correspondances entre les adresses privées et les adresses publiques. Ceci induit une première protection dans la mesure ou les adresses privées ne sont pas visibles sur Internet car seule l'adresse IP du routeur est publique et si aucune installation de serveur n'est prévue, une connexion avec l'extérieur ne peut être initialisée que par un ordinateur du réseau privé. Dans le cas ou des applications de type serveur doivent être installées, un certain nombre de réglages doivent être effectués au niveau du système NAT. Le recours à une DMZ permet de cantonner ces applications sur des machines ouvertes au trafic depuis et vers le réseau interne et le réseau externe.